Você sabe o que são tecnologias de registros distribuídos? (V.6. N.5. P.5, 2023)

Tempo estimado de leitura: 12 minute(s)

Você já ouviu falar em Tecnologias de Registros Distribuídos (do inglês, Distributed Ledger Technologies – DLTs)? Talvez não, mas certamente ouviu falar da mais famosa categoria de DLT: a Blockchain! Esta tecnologia está por trás da implementação das conhecidas criptomoedas, como a Bitcoin [4], e teve sua popularização alcançada por meio da implementação de sistemas de pagamentos eletrônicos, os quais passaram a apresentar melhores níveis de confidencialidade, integridade, disponibilidade e eficiência em suas bases de dados, quando comparados aos seus antecessores tradicionais que não utilizam DLTs.

Todavia, é preciso esclarecer que, além de sistemas financeiros, já existe uma grande diversidade de produtos e aplicações em nossa sociedade que também utilizam as DLTs, incluindo, por exemplo, transportes públicos, proteção do meio ambiente, área de logística, educação, sistemas de saúde e tantos outros. Neste contexto, também é importante explicar que há outras importantes categorias de DLTs além da famosa Blockchain. Com isso em mente, o objetivo deste artigo é então definir o que é uma DLT sob uma visão mais geral e comentar sobre três importantes categorias, a saber: Blockchain, DAG e Holochain, as quais são atualmente as de maior aceitação e interesse na indústria e na academia.

Quais os conceitos básicos que envolvem as DLTs?

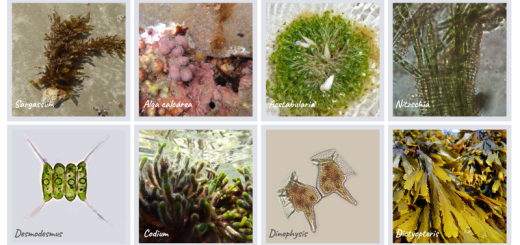

Um conceito importante de entender é o da arquitetura lógica de rede par-a-par (do inglês, peer-to-peer), que é um conceito da computação que diz respeito à forma como organizamos e transmitimos os dados em uma rede. Nesta forma de organização, os nós da rede estão conectados entre si, sem precisar de uma estrutura centralizadora para transmitir os dados

[1]. Por exemplo, a forma de compartilhamento de arquivos Torrent se baseia na arquitetura P2P, conforme ilustrado na Figura 1.

Figura 1: Exemplo de arquitetura P2P. Fonte: Dos autores

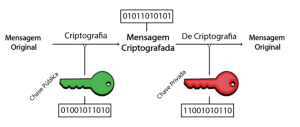

Outro conceito importante é o da criptografia, que apesar de tratarmos neste texto da criptografia moderna, seu conceito principal é o mesmo desde a antiguidade! No Império Romano, uma técnica de criptografia era a Cifra de César [2], que trocava na palavra as letras para aquelas 3 posições adiante no alfabeto como, por exemplo, “CASA” se tornaria “FDVD”. Na criptografia moderna diversos métodos são utilizados, sendo um deles o de chaves assimétricas, em que temos uma mensagem que é criptografada por uma chave pública, e decriptografado por uma chave privada, conforme ilustrado na Figura 2.

Figura 2: Esquema de chaves assimétricas. Fonte: Dos autores

Por último, o conceito mais simples que compõe a DLT é o registro. De forma ilustrativa, pense que um grupo de amigos moram juntos e necessitam registrar suas dívidas em comum em um livro com uma caneta permanente, e este livro é distribuído entre estes amigos que podem checar se tudo está fluindo corretamente. Nas DLTs, este registro é distribuído nos diferentes nós da rede P2P.

Em síntese, a DLT pode ser entendida de forma simples como: “Uma tecnologia para permitir a implementação de uma base de dados constituída por registros de informações individuais que passaram por um processo de criptografia para garantir a segurança digital, e estes registros estão compartilhados em todos os pontos da rede, como também são atualizados simultaneamente por toda a rede”.

Como é a base de dados implementada a partir de DLTs?

Segundo o relatório de 2019 da União Internacional de Telecomunicações (ITU) [3], uma agência da ONU especializada em tecnologias da informação e comunicação, a base de dados implementada a partir de DLTs tem as seguintes características:

- Somente aceita adição de registros, ou seja, as informações já existentes na base de dados não podem ser sobrescritas.

- É imutável por conta da criptografia, ou seja, o que está contido na base de dados tem a garantia de não ter sido alterado e, portanto, é confiável.

Mas como isso é possível? Quem garante isso? A resposta é que a rede P2P opera continuamente sob um conjunto de regras e procedimentos de validação, que aqui chamamos de Mecanismos de Consenso. Este mecanismo pode ser estruturado de diferentes formas, mas sempre resultará na decisão de aceitar ou recusar uma adição de informação à base de dados. A participação dos diferentes nós da rede P2P classifica a base dados como:

- Não Permissionada → Qualquer nó na rede pode participar da validação, de uma adição, ou ler o que está no registro.

- Permissionada → O nó precisa receber a permissão para validar, adicionar ou ler o que está no registro. É possível que o nó detenha os três direitos, ou somente um.

Veja que a DLT é a fórmula ideal para a desburocratização de processos tradicionalmente centralizados. É por isso que esta solução tecnológica chama atenção desde o pioneiro sistema de pagamentos eletrônico Bitcoin e sua criptomoeda (de mesma denominação) Bitcoin, criado por Satoshi Nakamoto [4]. A seguir discutimos brevemente três importantes categorias de DLTs: Blockchain, DAG e Holochain.

Blockchain

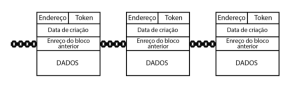

Traduzindo “Blockchain” para o Português teríamos o equivalente à “corrente (cadeia, sequência, lista) de blocos”, e é justamente desta forma que os dados são armazenados na base de dados. Cada adição é feita em formato de bloco, que é ligado com o bloco anterior. Este bloco além de conter as informações do negócio adicionadas à base, também armazena informações importantes para uma futura auditoria, como: Quem adicionou o bloco? Quando foi adicionado do bloco? Qual é o token criptográfico? Em que posição da corrente foi adicionado o bloco? Isso está ilustrado na Figura 3.

Figura 3: Como é a estrutura de dados da Blockchain. Fonte: Dos autores

A forma como a rede P2P verifica a veracidade desses blocos depende de que algoritmo de consenso está sendo utilizado. Porém, independente do algoritmo de consenso adotado pelo sistema, a arquitetura Blockchain é definida pela forma (topologia) como os dados são armazenados, ou seja, nesta sequência (cadeia, lista, corrente) de blocos em que o próximo bloco, quando validado pelos nós da rede, será anexado à corrente e distribuído para o demais nós.

DAG

Como pioneira, a Blockchain apresentou soluções e novos obstáculos para serem superados. Considerando os obstáculos, surgiu então a arquitetura DAG como uma resposta para o problema de gargalos de processamento inerentes da Blockchain. Este gargalo ocorre porque na Blockchain só é possível validar um bloco por vez.

A DAG é baseada em Grafos Acíclicos Direcionados (do inglês, Directed Acyclic Graphs – DAGs. Usualmente, o bloco de dados tanto se liga como é ligado a, ao menos, dois outros blocos, como ilustrado na Figura 4. Como na Blockchain, ainda existe a validação dos blocos por parte dos nós através de um mecanismo de consenso, porém, devido à existência de vários caminhos de ligação entre os nós, os nós podem deliberar para além de um único bloco, aumentando a celeridade do processo [5].

Figura 4: Comparação entre topologia Blockchain e DAG. Fonte: Dos autores

HOLOCHAIN

Partindo da lógica da Blockchain, a Holochain é outra arquitetura que busca o aprimoramento de gargalos da DLT pioneira. Entretanto, a proposta da Holochain está na forma como os dados são distribuídos para a rede, e não na topologia da base de dados em si.

A Holochain usa um formato distribuído de tabelas de espalhamento (do inglês, Distributed Hash Tables – DHT) para enviar a informação para somente uma fração da rede, aumentando assim a capacidade de armazenamento de um nó. Dessa forma, é criada uma arquitetura que preza pelo aumento do número de nós, garantindo que todos os nós tenham parte da base de dados [6], mas não ela de maneira completa. Isso é ilustrado na Figura 5.

Figura 5: Topologia de distribuição na Holochain. Fonte: Dos Autores

Certo, mas qual o futuro das DLTs em termos de pesquisa?

Existem vários domínios de aplicação como mencionado no início deste artigo. Mas certamente um caminho promissor para emprego das DLTs é o gerenciamento de prontuários médicos eletrônicos (PMEs). Um PME contém informações extremamente sensíveis quanto aos dados do paciente. Assim, a segurança proposta por uma DLT, com base em criptografia, e a possibilidade de auditoria dos dados constituem grandes atrativos [8, 9].

A possibilidade de saber o que está sendo feito com seus dados, quem os está acessando, e o que está sendo observando proporciona uma segurança para o paciente, que pode ter o controle dos próprios dados de forma completa. Um sistema distribuído sustentado pela DLT também possibilita maior agilidade na hora de realizar consultas em outros ambientes de atendimento, sem a necessidade de criar um novo PME local que só será utilizado por um único convênio ou instituição médica.

Como apresentado ao longo do texto, uma DLT tem um conceito bem aberto e que permite diferentes formatos de organização. Entretanto, a maior parte dos trabalhos na área de sistemas de informação para a área da saúde focam apenas no uso da categoria Blockchain. É bem promissor pensar então em modelar sistemas de saúde também nas duas outras categorias de DLTs (i.e., DAG e Holochain), com vistas a realizar um estudo comparativo entre elas. Como um interessante estudo de caso, vislumbramos o Sistema Único de Saúde do Brasil (SUS), que segundo um levantamento do ano de 2021 atende a mais de 190 milhões de pessoas [7], e tem milhares de Unidades Básicas de Saúde (UBSs) espalhadas pelo Brasil.